Report standard e personalizzati

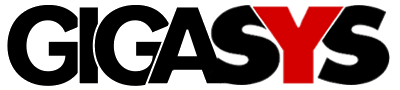

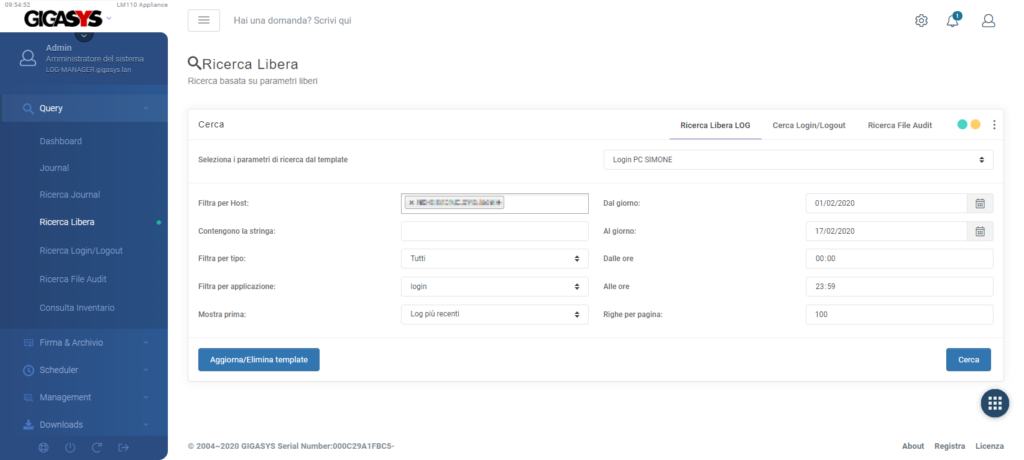

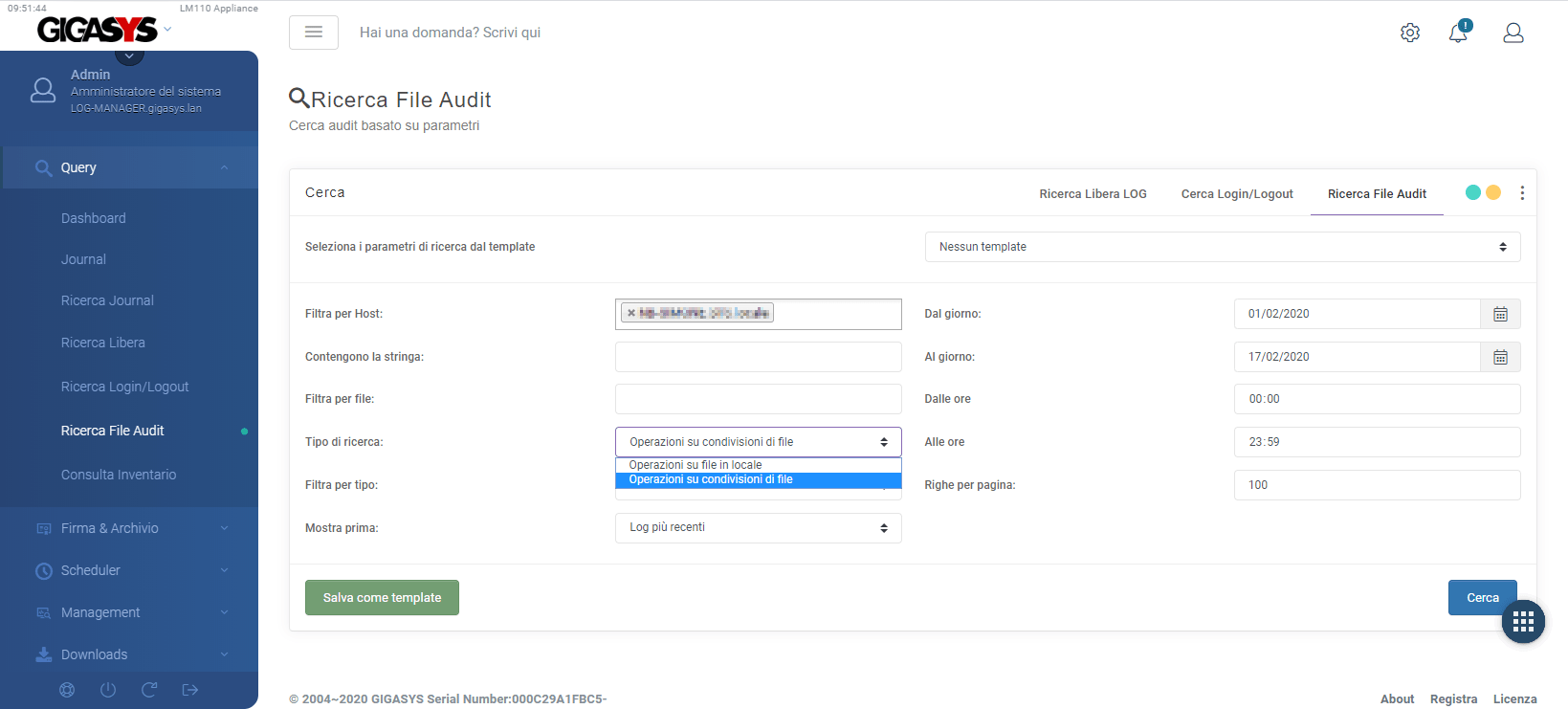

Template di ricerca salvabili per login/logout, file audit e analisi ricorrenti su obblighi di compliance.

La soluzione

Una piattaforma progettata per team IT e partner che devono unificare fonti eterogenee, ridurre i tempi di analisi e mantenere tracciabilita operativa in scenari cloud, on-premise e ibridi.

Archiviazione sicura, firma digitale dei log, alert operativi e report personalizzabili rendono il servizio adatto a audit, compliance e indagini tecniche.

Panoramica

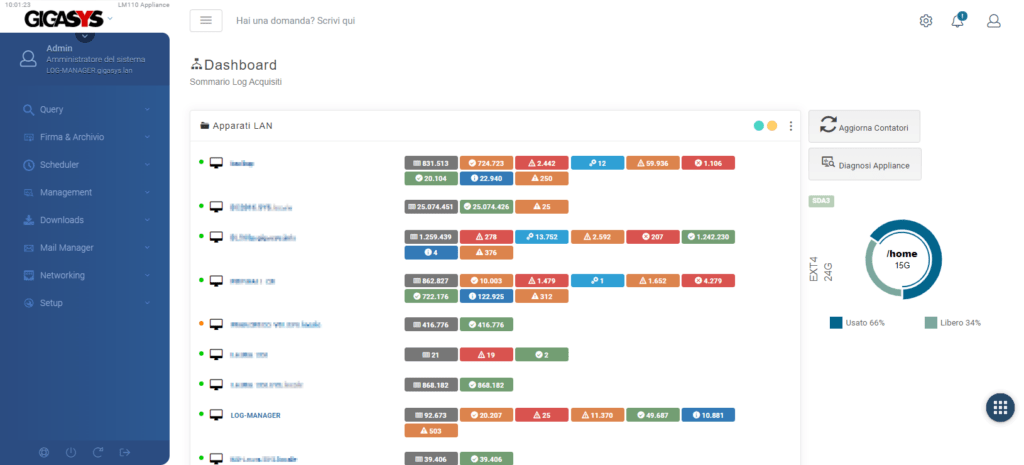

L'appliance Log Management replica in tempo reale gli eventi di PC, server, firewall, switch, hypervisor e altri sistemi, rendendo consultabile il dato storico e corrente in qualsiasi momento.

L'interfaccia web in italiano consente ricerche rapide e profilazione multiutenza. I log archiviati vengono firmati digitalmente e marcati temporalmente per garantire integrita, auditabilita e valore probatorio.

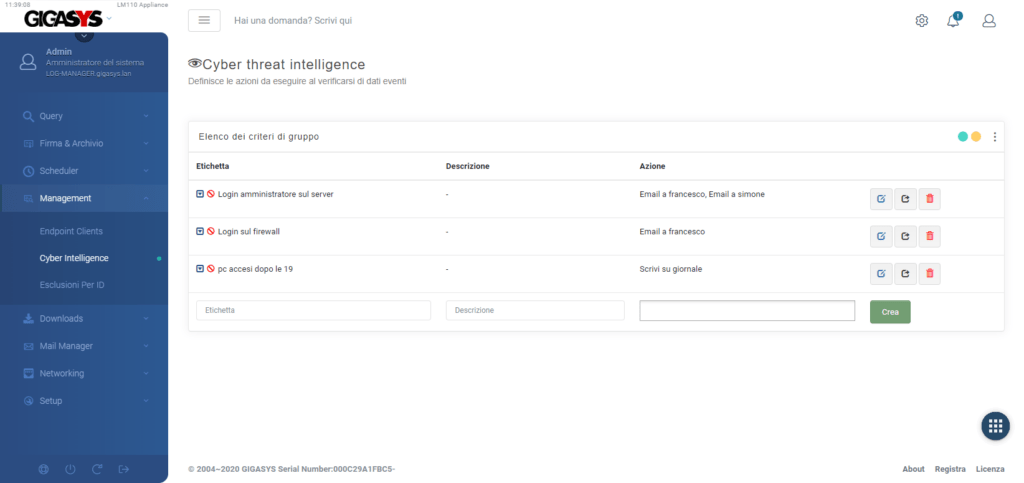

Oltre ai report standard (login/logout, file audit), la piattaforma include report personalizzabili, regole di alerting e funzioni di cyber intelligence configurabili.

Funzioni chiave

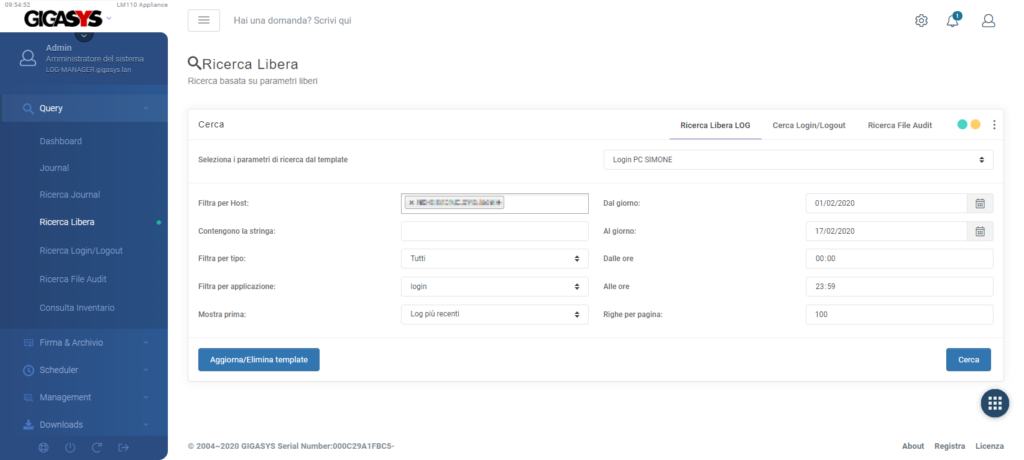

Template di ricerca salvabili per login/logout, file audit e analisi ricorrenti su obblighi di compliance.

Regole cyber intelligence configurabili per notificare eventi critici e ridurre i tempi di risposta.

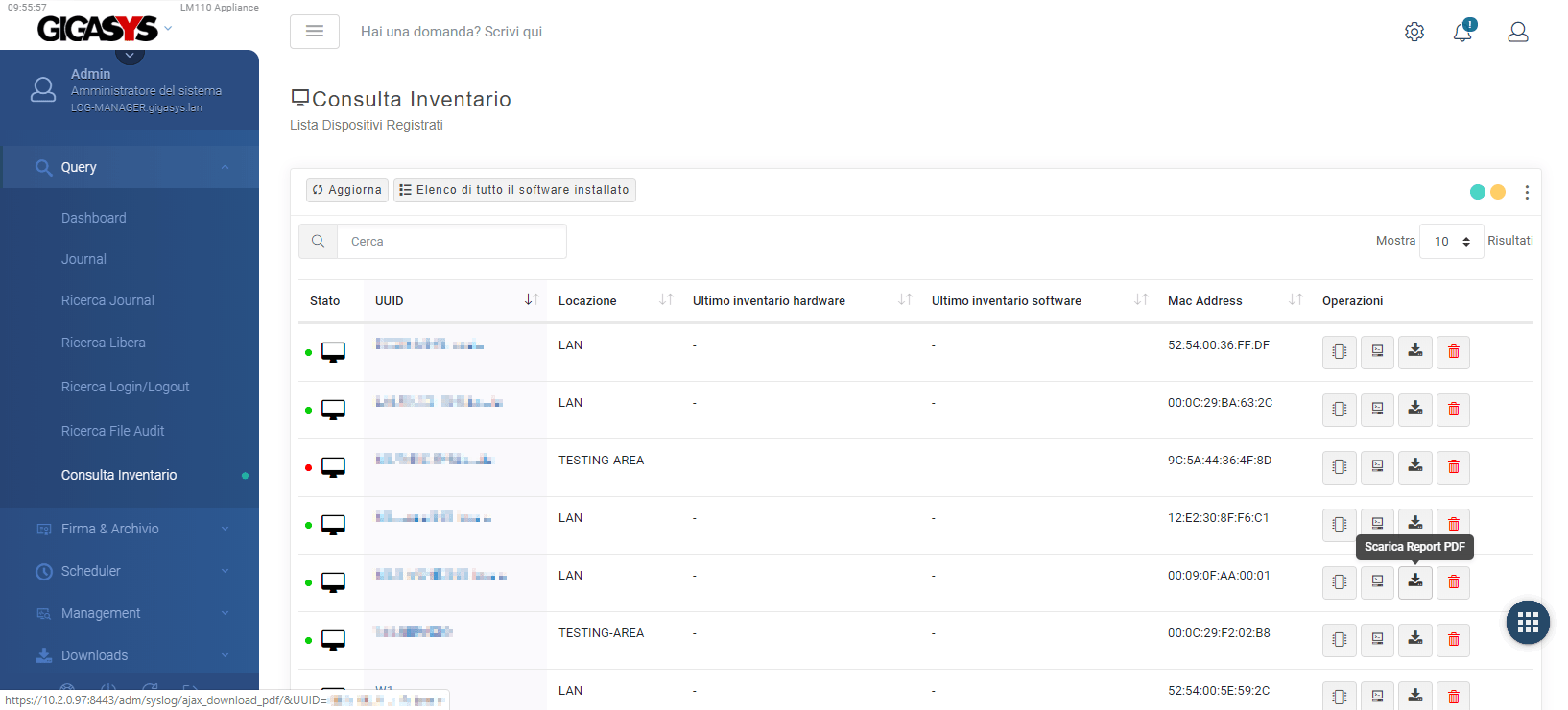

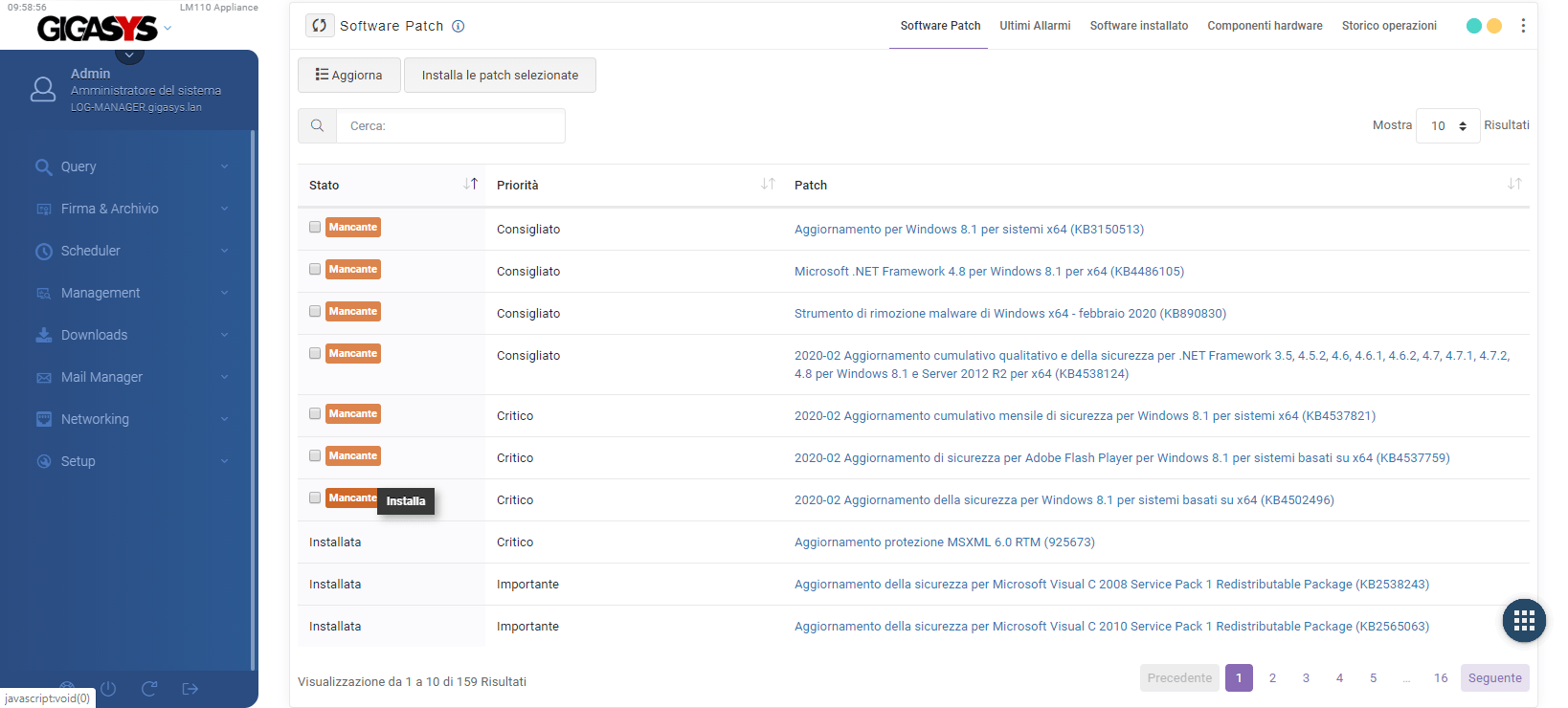

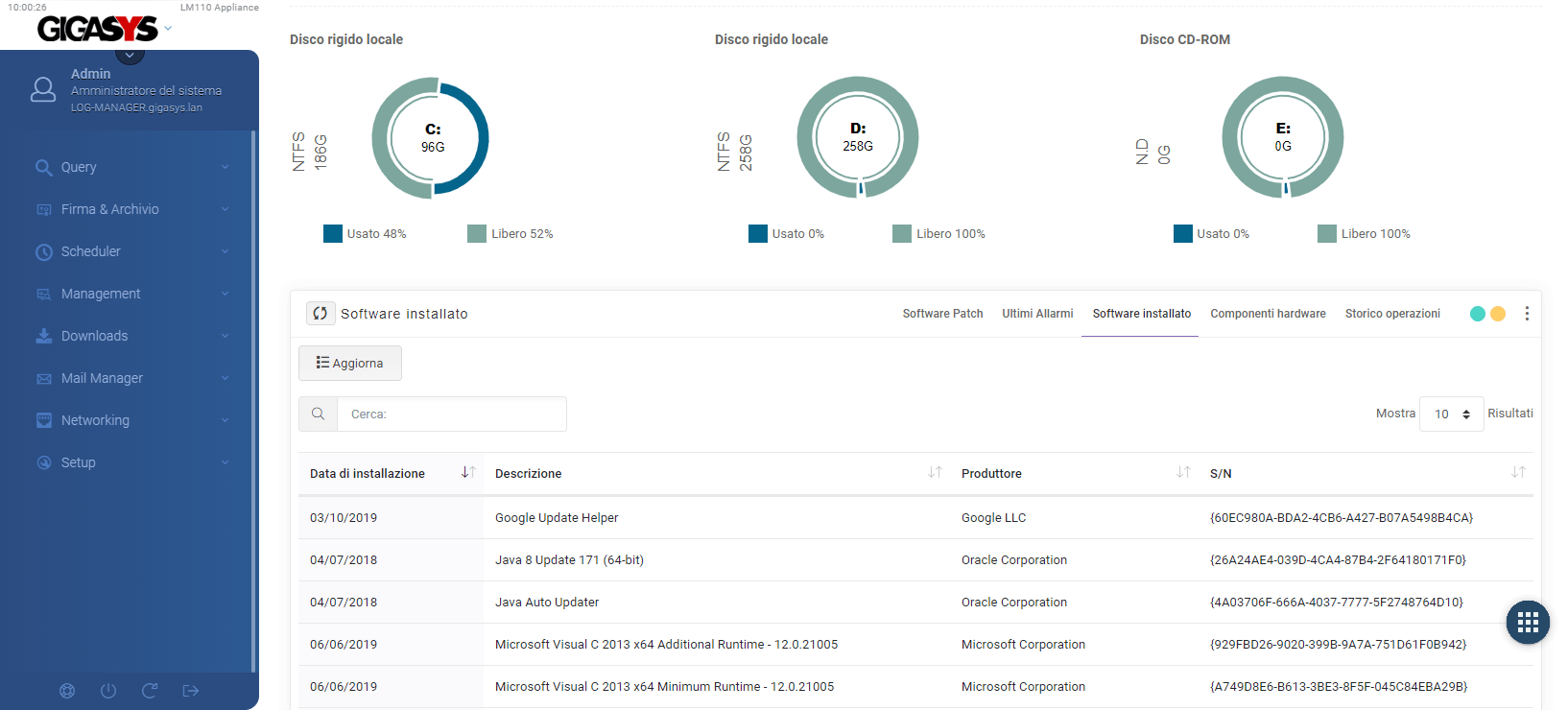

Visibilita su asset, software installati e versioni per individuare obsolescenze e criticita operative.

Raccolta eventi tenant in un unico punto di controllo, utile per governance ibrida cloud/on-premise.

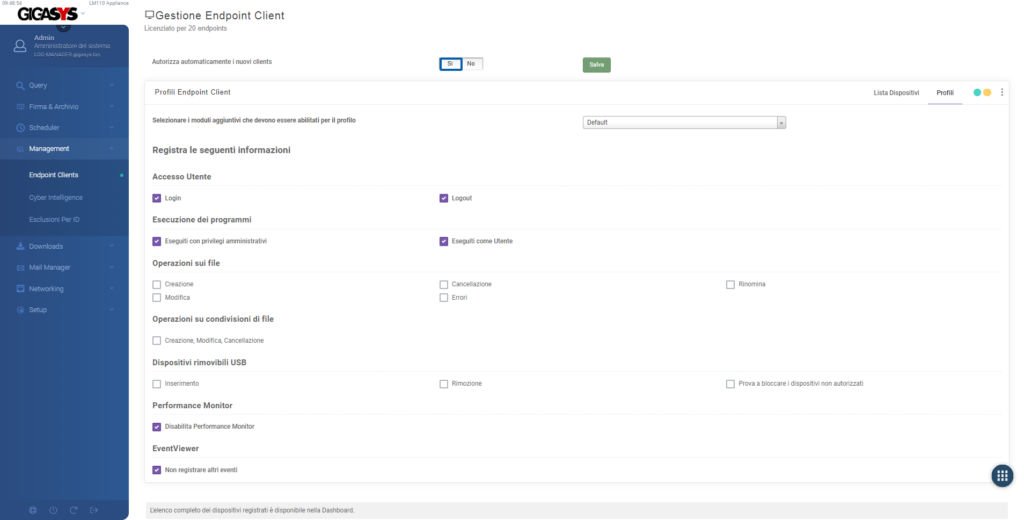

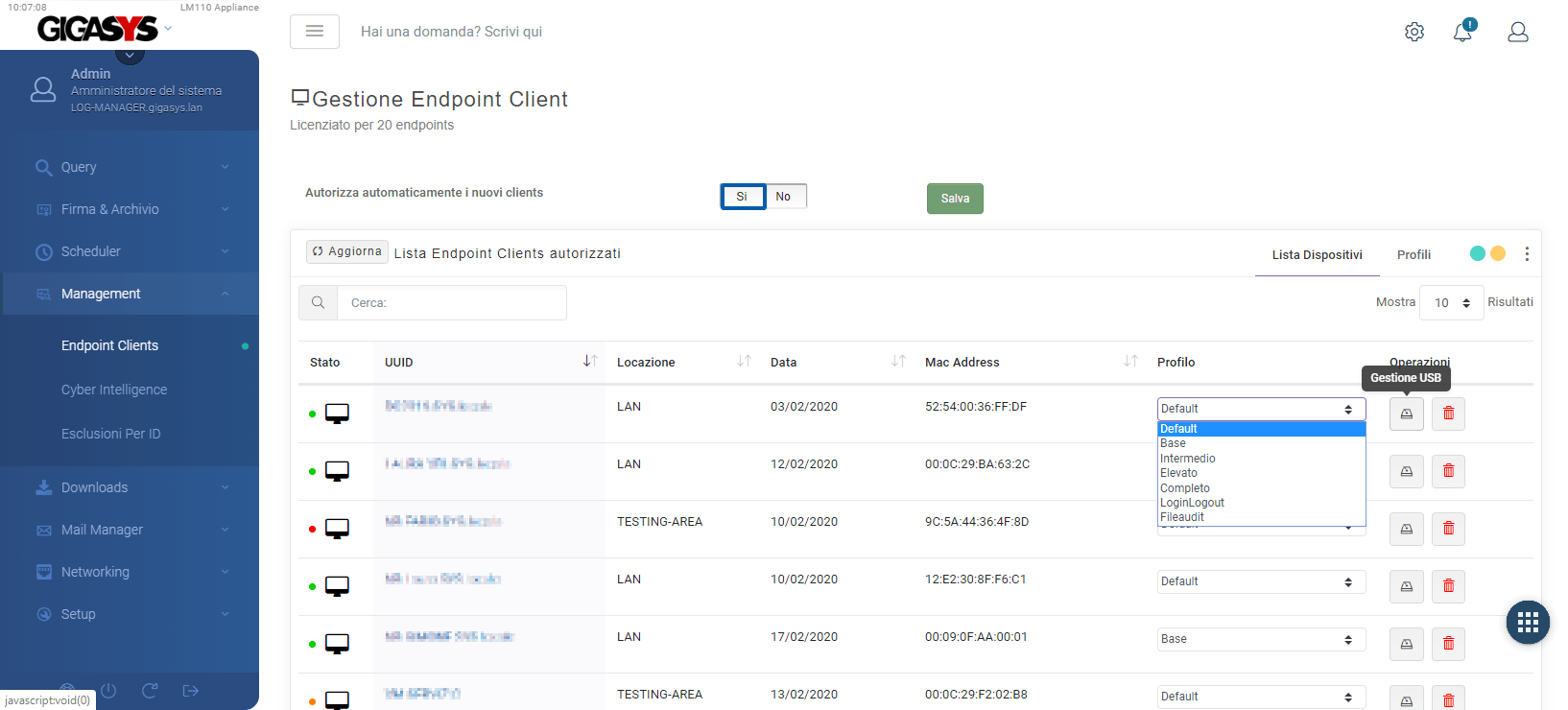

Rilevazione e gestione dispositivi USB per prevenire utilizzi non autorizzati su endpoint sensibili.

Invio TLS 1.2+, buffering locale cifrato e inoltro automatico quando la connettivita torna disponibile.

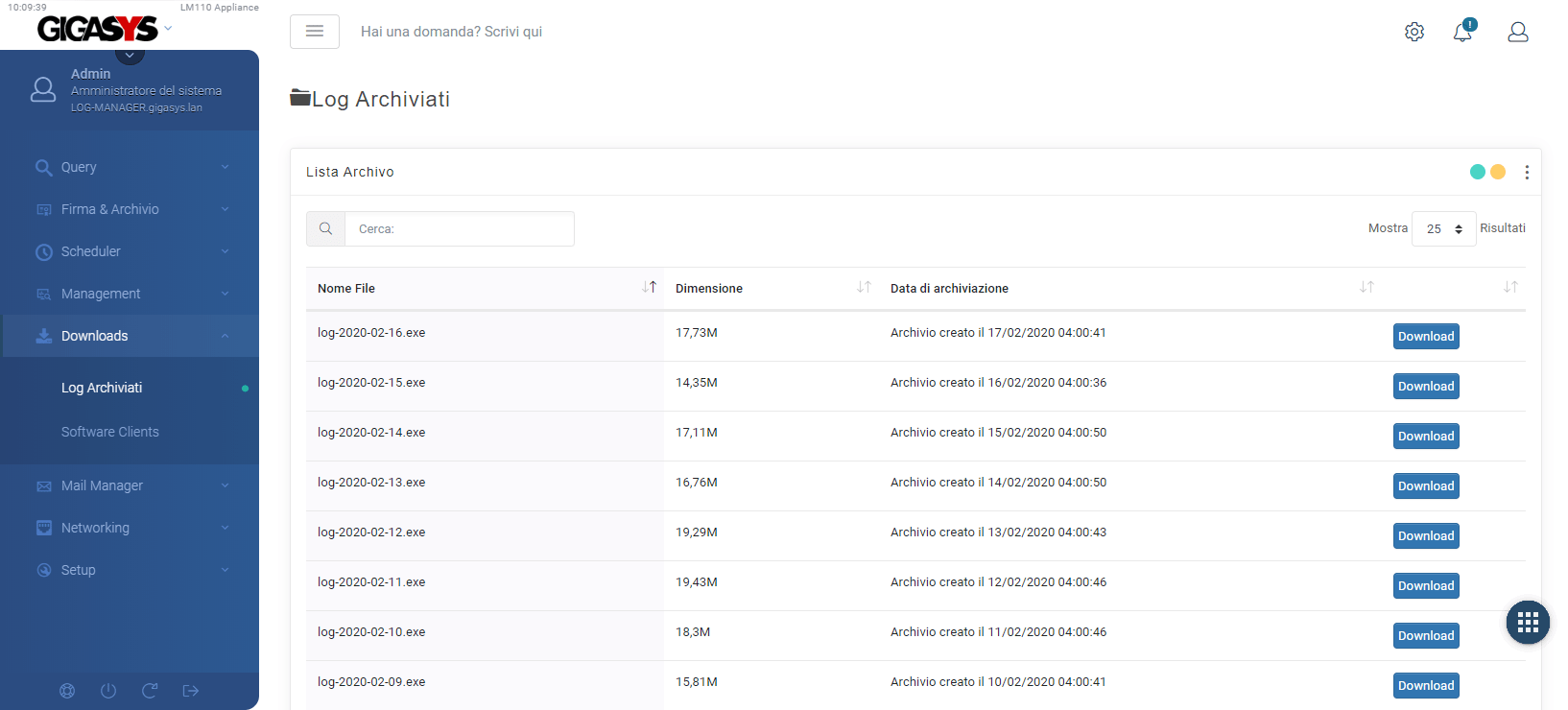

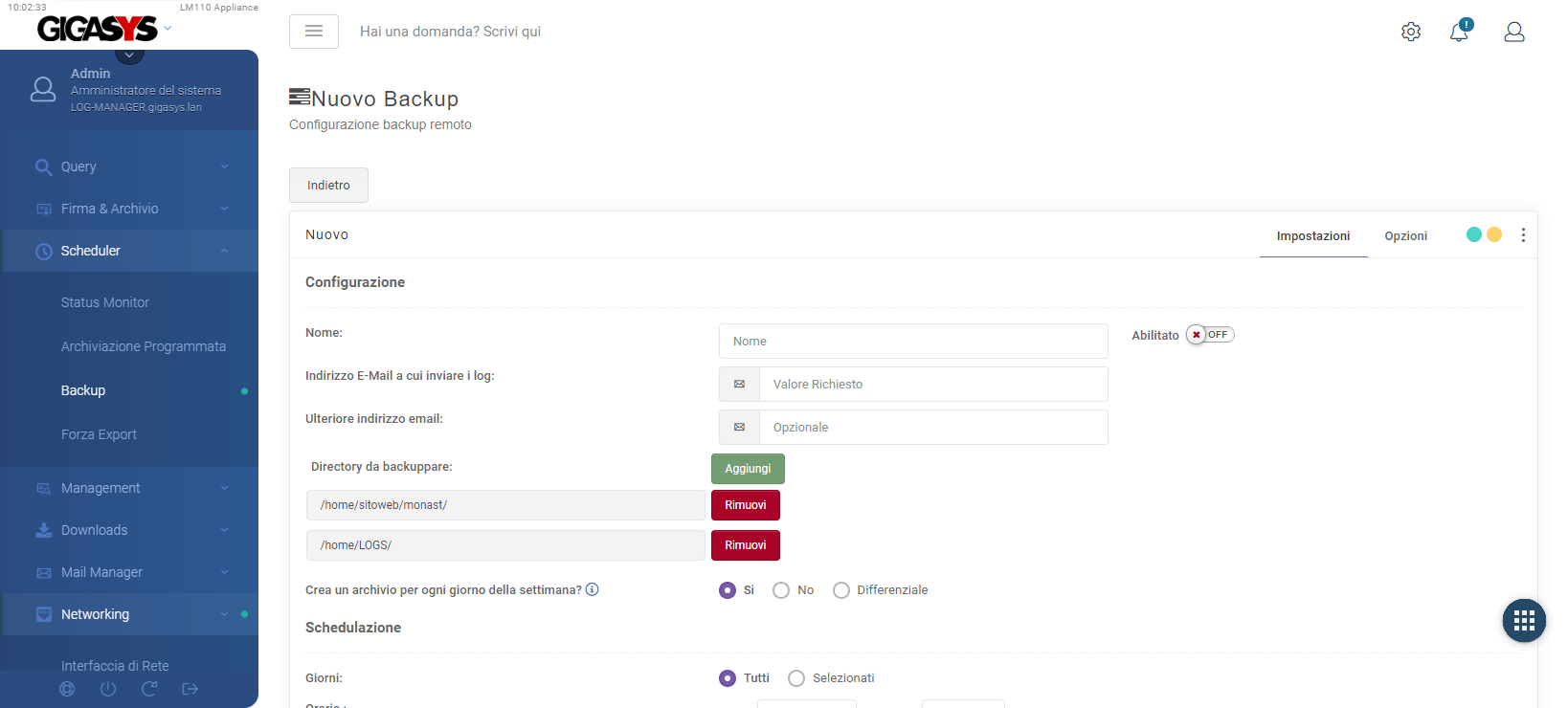

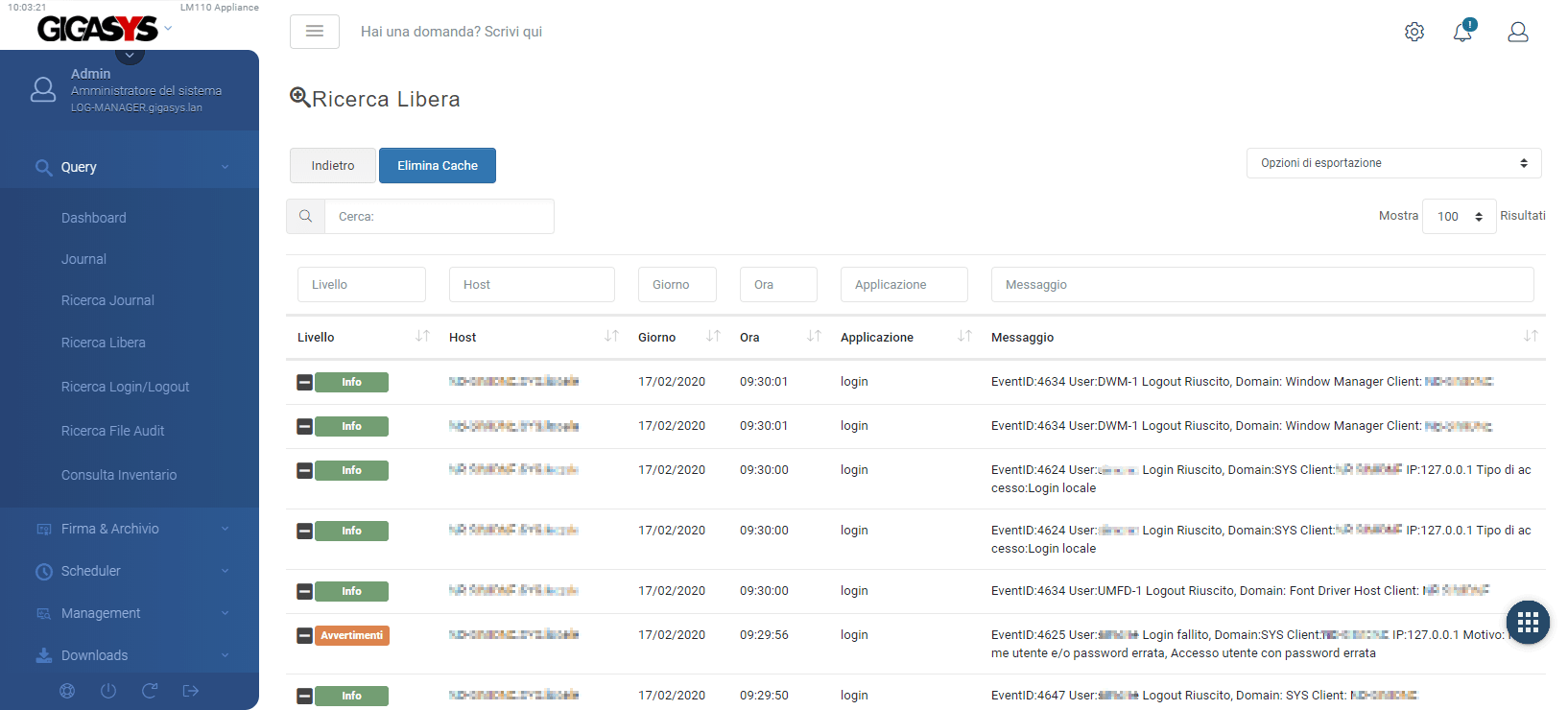

Schermate operative

Flusso dati

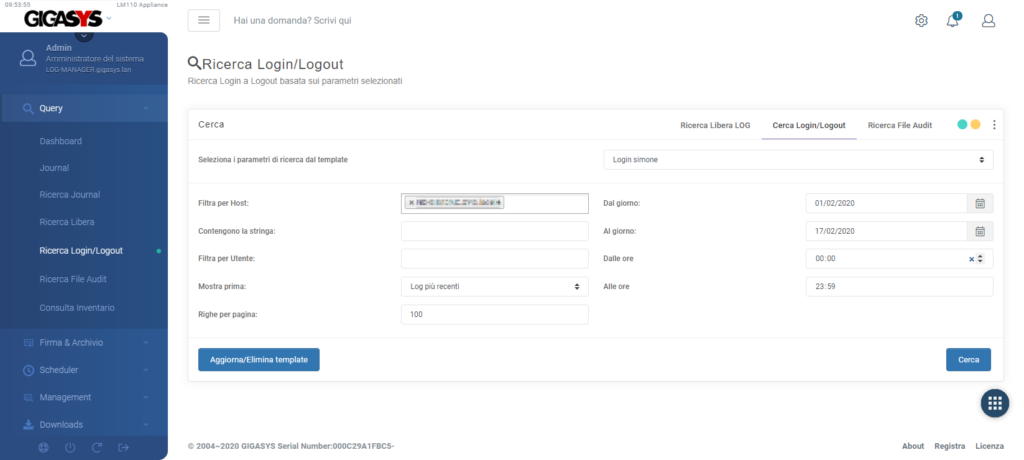

Il sistema replica in tempo reale eventi e log dei sistemi configurati, tracciando macchina, applicazione, tipologia evento, data e ora in modo centralizzato e consultabile.

L'obiettivo e ridurre tempi di diagnosi, rendere le verifiche ripetibili e aumentare la qualita delle evidenze operative in contesti audit/compliance.

Endpoint Client

Per approfondire il modello endpoint puoi consultare anche l'approfondimento sui profili agent.

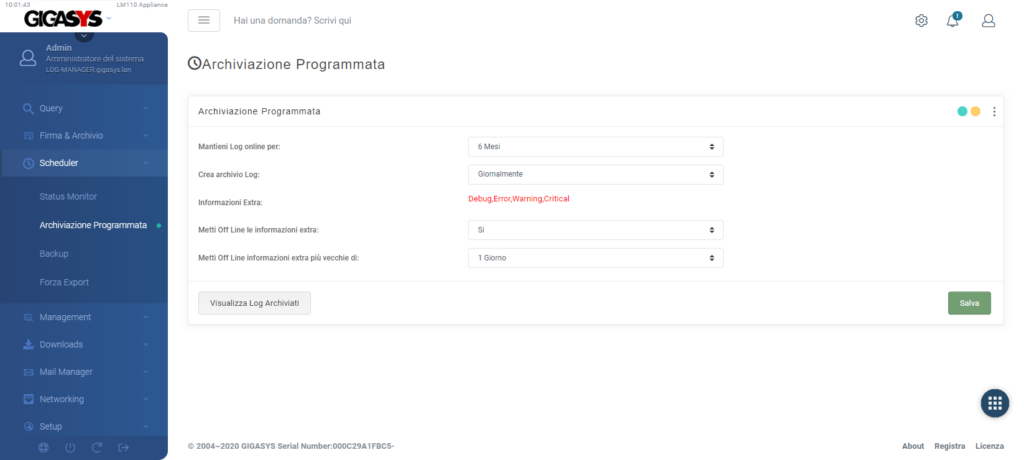

Conservazione

Consultazione e compliance

L'interfaccia web permette ricerche immediate su login/logout, file audit e ricerca libera. Ogni ricerca puo essere salvata come template per riuso operativo.

In ambito ADS, la conservazione inalterabile e il controllo degli accessi aiutano a semplificare verifiche annuali e percorsi di conformita.

Confrontiamo volumi, fonti, retention, audit e priorita operative per definire una configurazione efficace.